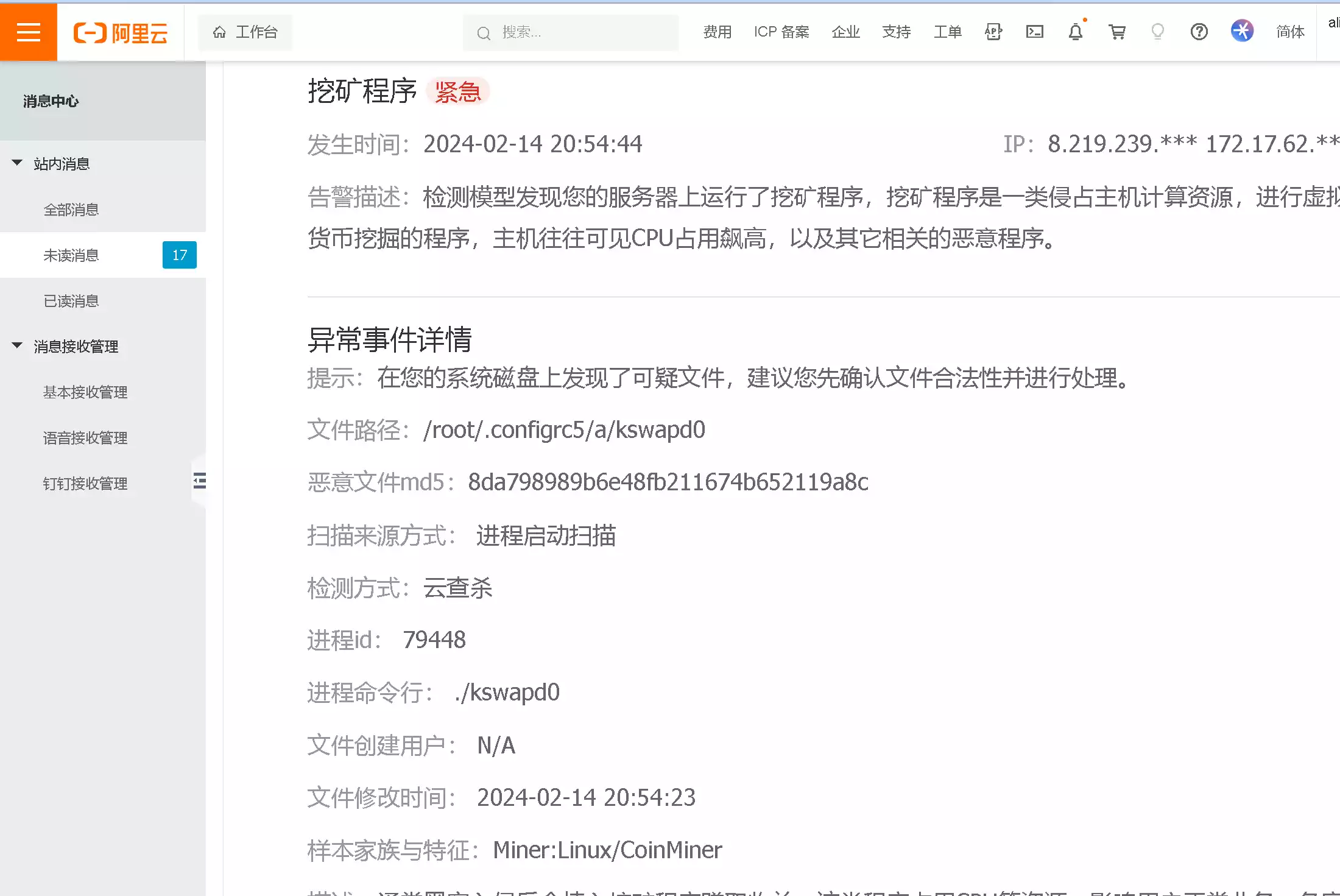

遇·见[挖矿病毒]

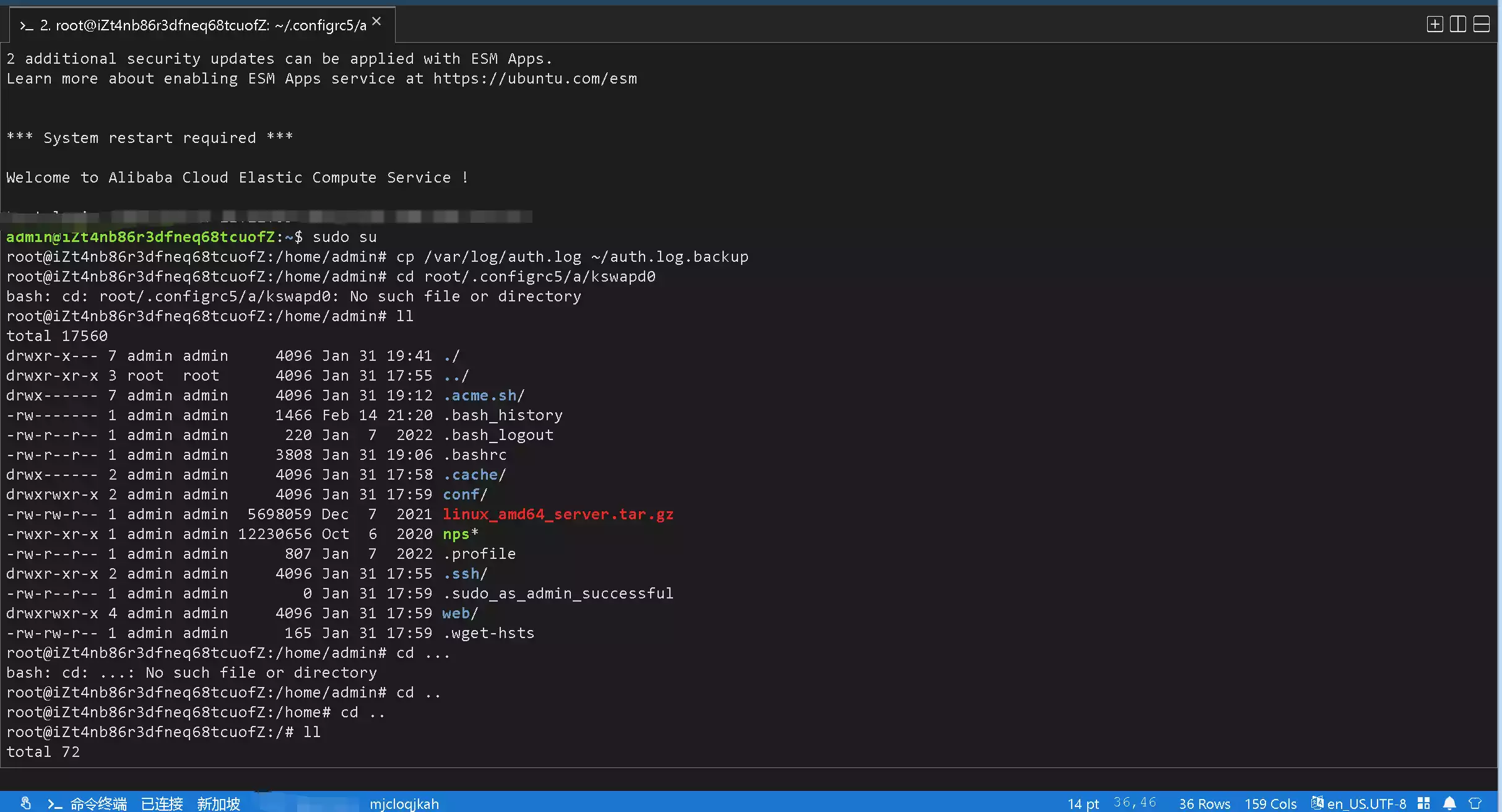

备份日志等文件

1 | cp /var/log/auth.log ~/auth.log.backup |

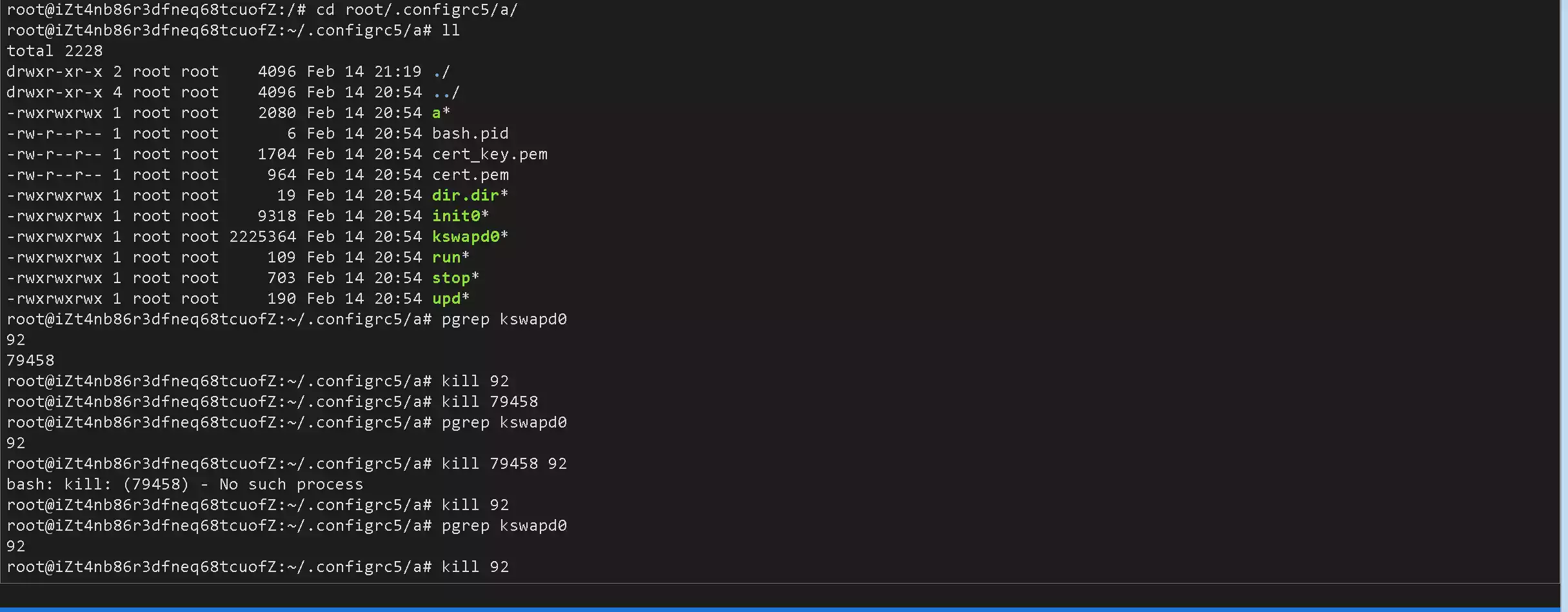

1. 确认挖矿进程

- 打开终端。

- 输入以下命令来查看当前运行的进程及其CPU使用情况:

1

top

- 在列表中寻找CPU使用率异常高的进程,特别是那些您不认识的进程。

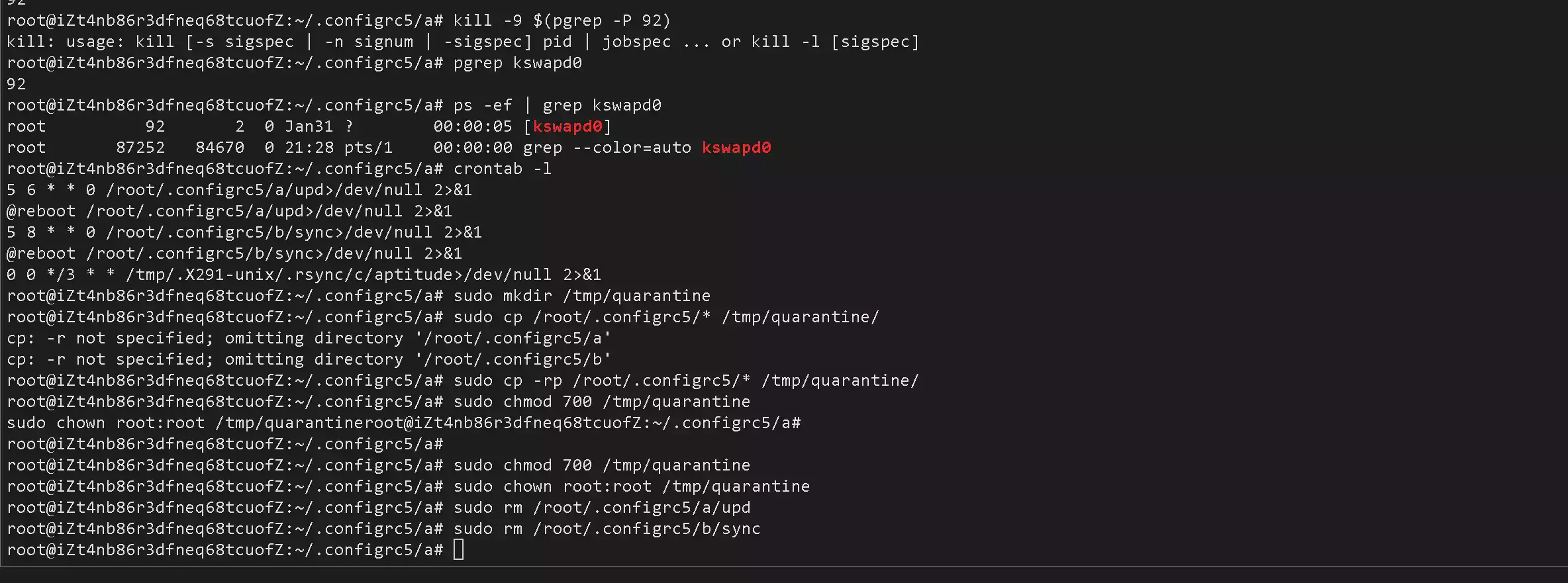

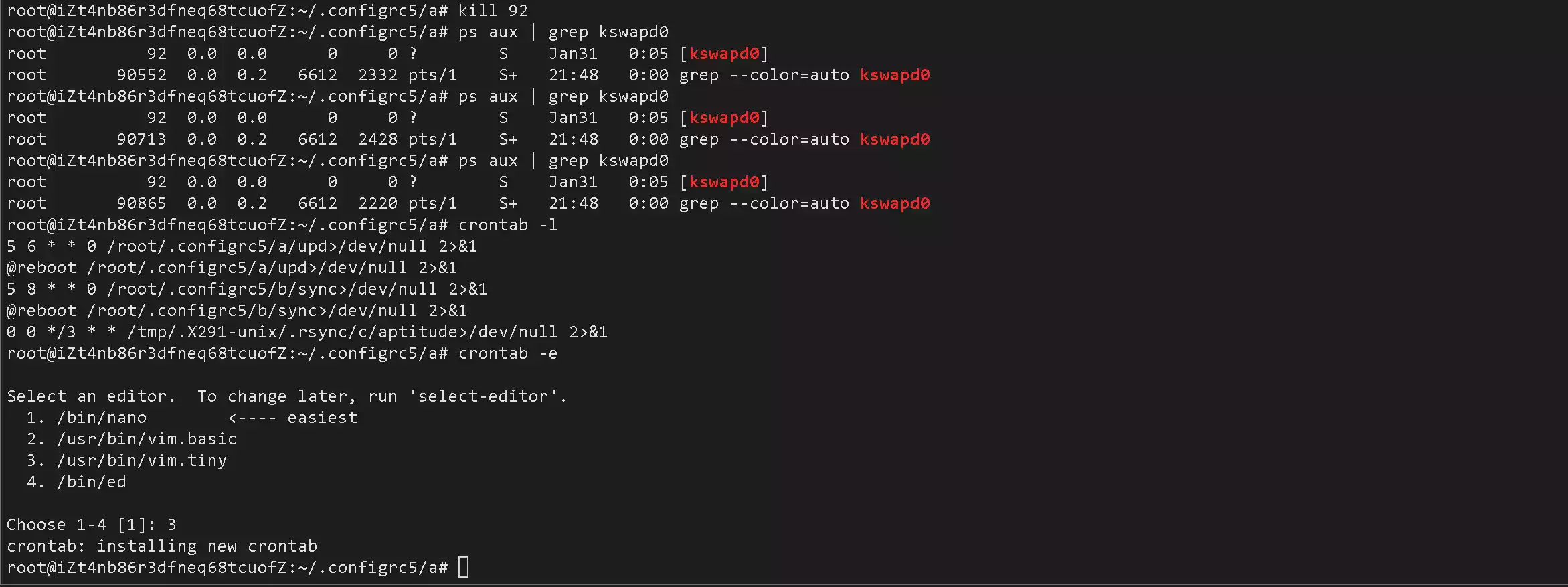

2. 终止挖矿进程

- 使用

ps命令找到挖矿进程的PID(进程ID):替换“挖矿进程名”为实际的进程名称,如1

ps aux | grep -i "挖矿进程名" | grep -v grep

kthreaddi或bbb。 - 记下PID。

- 使用

kill命令终止进程:将1

kill -9 PID

PID替换为实际的进程ID。

3. 查找并删除挖矿木马文件

- 使用

find命令搜索可疑文件:替换“可疑文件名”为实际的文件名。1

find / -name "可疑文件名" 2>/dev/null

- 如果找到文件,使用

rm命令删除它:将1

sudo rm -f /path/to/suspicious/file

/path/to/suspicious/file替换为实际的文件路径。

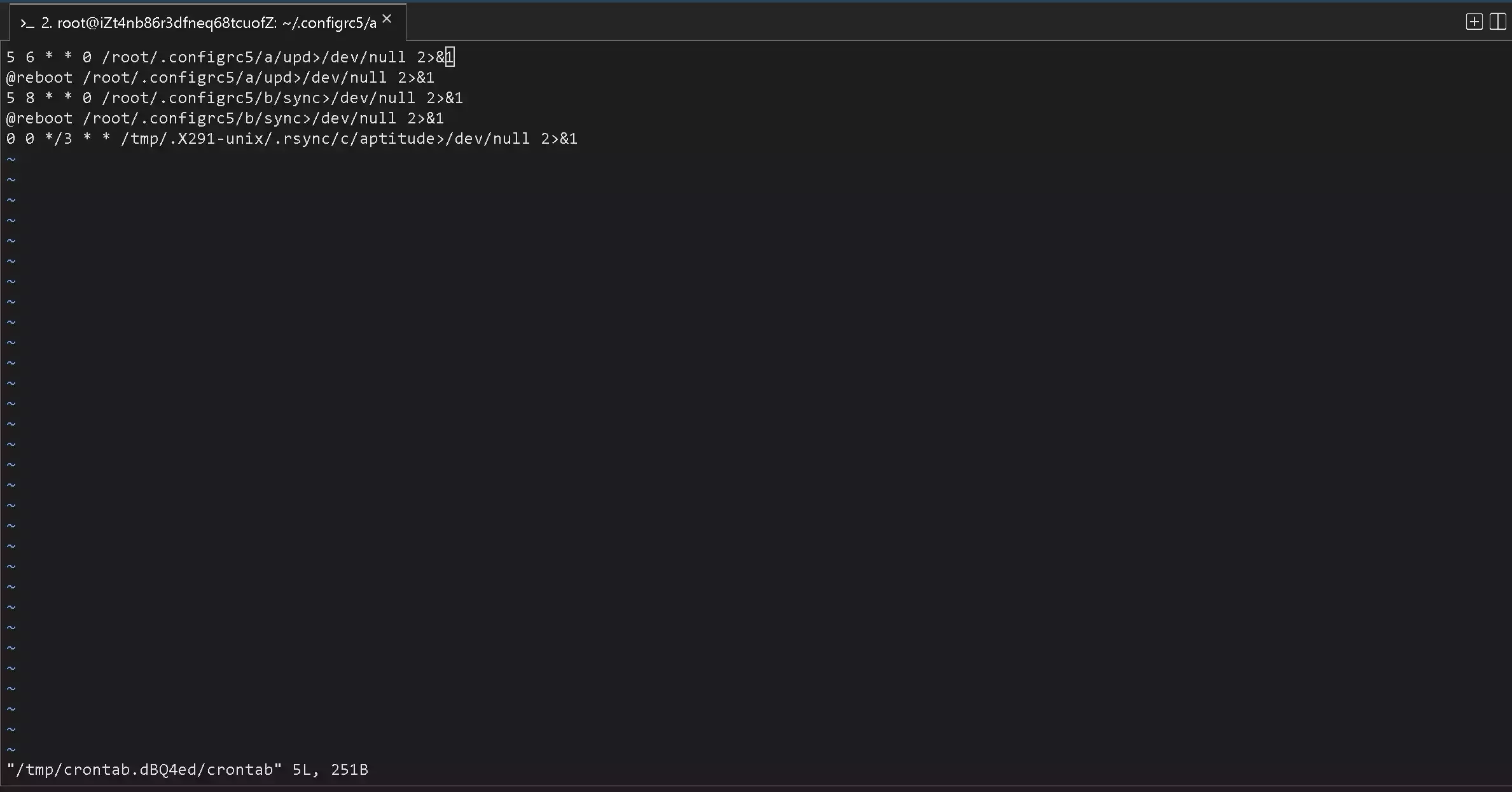

4. 检查并清理定时任务

- 查看当前用户的cron任务:

1

crontab -l

- 如果发现可疑的cron任务,使用

crontab -e编辑并删除它们。

5. 检查SSH密钥和配置

- 检查

~/.ssh/authorized_keys文件,移除任何不认识的公钥。 - 编辑SSH配置文件

/etc/ssh/sshd_config,禁用密码登录:找到1

vi /etc/ssh/sshd_config

PasswordAuthentication行,将其设置为no。 - 重启SSH服务:

1

sudo systemctl restart ssh

6. 更新系统和软件

- 更新系统:

1

sudo apt update && sudo apt upgrade

- 安装安全更新:

1

sudo apt --only-upgrade install

7. 加强安全措施

- 更改所有用户密码,特别是root用户的密码:

1

passwd

- 使用

ufw或iptables设置防火墙规则,限制不必要的端口访问。

8. 监控系统

- 安装

fail2ban(如果尚未安装):1

sudo apt install fail2ban

- 启用

fail2ban:1

sudo systemctl enable --now fail2ban

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 polar-bear~Blog!

评论